ИБ-консультанты: кто спасет бизнес от утечек и хакерских атак

редактор блога Softline

Цифровые угрозы эволюционируют быстрее, чем компании успевают на них реагировать. Если в 2015 году мировая экономика теряла из-за киберпреступлений около 3 трлн долл., то в 2025-м убытки могут превысить 10,5 трлн долл., следует из отчета Cybersecurity Ventures. Если 10 лет назад можно было обойтись такими мерами защиты, как антивирусы и VPN, то сегодня этого уже недостаточно. Современные угрозы требуют многоуровневой обороны — от систем мониторинга утечек данных до регулярных проверок и аудитов систем защиты. Но даже это не гарантирует абсолютную безопасность.

Цифровизация бизнеса усложняет задачу: чем больше процессов переходит в онлайн, тем шире становится поле для атак. Одновременно ужесточаются регуляторные требования, и компаниям приходится тратить значительные ресурсы, чтобы их выполнять.

Самостоятельно выстроить защиту в условиях быстро набирающей обороты цифровизации, ужесточения законодательства и усложнения кибератак — задача почти невыполнимая. Требуются не только применение современных технологий, но и стратегический подход, объединяющий технические решения, процессы и людей. В такой ситуации поддержку бизнесу может оказать ИБ-консалтинг — как способ закрыть пробелы, которые невозможно или нецелесообразно устранять силами внутренних команд. В статье рассказываем, с какими проблемами можно обратиться к внешним экспертам, и в схемах показываем, как может строиться их работа в зависимости от запроса заказчика.

Консалтинг в области информационной безопасности: что это

Консалтинг в области информационной безопасности: что это

Представьте ситуацию. Компания обнаружила утечку данных клиентов. Внутренний ИБ-специалист проверяет логи, но не может найти точку утечки. Из-за инцидента компании может грозить штраф и потеря репутации. На первый взгляд, очевидным решением будет купить DLP-систему. Однако вскоре после внедрения ситуация с утечкой данных повторяется.

Оказывается, проблема не в отсутствии технологий, а в том, что не хватает стратегии и организации системы защиты. Необходимо разобраться в процессах, найти слабые места и варианты исправления ситуации. Наиболее эффективно такие задачи решают внешние эксперты, которые предоставляют услуги в области информационной безопасности.

Консалтинг в области информационной безопасности — это поиск решений под конкретные бизнес-задачи, а не продажа «коробочного» продукта. Это помощь заказчику по широкому спектру вопросов, начиная от анализа рисков и оценки состояния средств защиты до проектирования системы обеспечения ИБ и внедрения современных комплексных решений.

Когда нужен ИБ-консалтинг

Ситуаций, когда компании потребуется внешний специалист в области ИБ, множество. Для начала давайте кратко обозначим топ-5 обстоятельств, а в следующем разделе подробнее разберем проблемы и варианты решения.

- У вас нет четкого понимания угроз, вы не знаете, от чего защищаться в первую очередь.

- Закупили и внедрили систему защиты от утечек (DLP), систему управления событиями безопасности (SIEM) или антифрод, но они не работают должным образом — утечки или атаки продолжаются.

- Приняты очередные поправки в законы (152-ФЗ, 187-ФЗ и т.д.) и нужно быстро разобраться, чтобы принять меры к их исполнению, но нет ресурсов.

- Грядет проверка регулятора и необходимо подготовиться, чтобы избежать штрафов.

- Компания растет, меняет процессы, покупает новые активы — все это требует пересмотра системы защиты.

Консалтинг не заменяет отдел ИБ, а дополняет его — дает недостающие знания и закрывает пробелы, которые невозможно устранить своими силами.

Почему выгодно привлекать внешних ИБ-специалистов

| Внутренняя команда | Внешняя команда | |

| Глубина экспертизы | Ограничена текущими задачами и опытом сотрудников | Доступ к узкоспециализированным знаниям не ограничен |

| Масштабируемость | Загружены рутинными задачами, сложно выделить ресурсы на новые проекты | Можно привлечь столько экспертов, сколько нужно, и на необходимый срок |

| Объективность | Могут игнорировать системные проблемы | Независимая непредвзятая оценка |

| Скорость реакции | Зависит от внутренних регламентов и загрузки | Готовые методики и инструменты для быстрого старта |

| Экономическая эффективность | Фиксированные затраты на ФОТ, даже если ИБ-задачи не решаются длительное время | Оплата только за результат (аудит, отчет, внедрение) |

С какими вопросами работают ИБ-консультанты

Обработка персональных данных

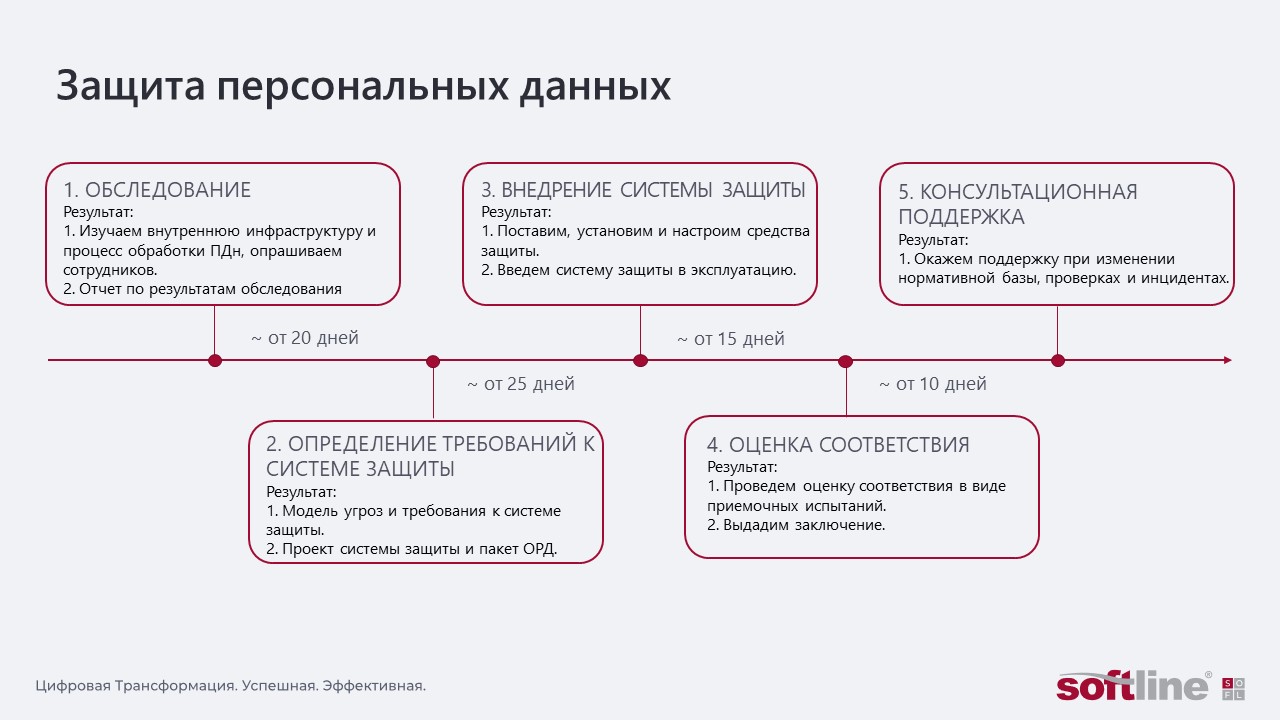

Россия занимает пятое место в рейтинге по утечкам персональных данных (ПДн). По данным ФСТЭК, только 10% компаний обеспечивают должный уровень защиты информационных систем. Поэтому требования регуляторов к обработке чувствительных данных постоянно ужесточаются. Работу с персональными данным регулирует Федеральный закон № 152 «О персональных данных», а с 30 мая 2025 года наказания за его нарушение ужесточились.

Все компании так или иначе обрабатывают личную информацию о сотрудниках, ведут клиентские базы и хранят сведения о контрагентах. Особенно внимательными нужно быть среднему и крупному бизнесу, где объемы персональных данных постоянно растут, а наличие лишь согласия физлица на обработку ПДн не освобождает компанию от ответственности.

Выполнение требований 152-ФЗ контролирует Роскомнадзор. В 2025 году действует мораторий на плановые проверки, но ведомство сохраняет право на внеплановые мероприятия, если поступили жалобы от граждан, были факты утечек и выявлены нарушения, например, такие как отсутствие политики обработки ПДн на сайте.

На практике обеспечение полноценной защиты персональных данных требует сочетания трех ключевых компетенций: понимания законодательства, технических знаний и постоянного контроля за процессами. В реальности редко один специалист обладает этими компетенциями. Юристы компании, прекрасно разбираясь в нормативных требованиях, могут не учитывать технические нюансы. ИТ-специалисты часто сосредоточены на технологических решениях и не всегда понимают регуляторные тонкости. С серьезными трудностями сталкивается сотрудник, которого назначают ответственным за организацию обработки персональных данных — Data Protection Officer (DPO). В большинстве организаций эта дополнительная нагрузка ложится на специалиста, который уже занят своими основными обязанностями. Ему не хватает времени на полноценный контроль за всеми процессами.

Такое разделение ответственности неизбежно создает «слепые зоны» в системе защиты, которые проявляются только при проверке или, что хуже, после инцидента с утечкой данных. Именно поэтому многие компании предпочитают дополнять внутренние ресурсы внешней экспертизой.

Преимущества обращения к консультантам:

- Свидетельство о внешнем аудите будет смягчающим обстоятельством, если утечка все же произойдет.

- Услуга DPO-as-a-service существенно дешевле штатного специалиста.

- Доступ к отраслевым практикам и последним изменениям в законодательстве.

- Комплексный подход за 3-4 месяца* вместо года самостоятельной работы.

Когда обращаться за помощью?

- Вы не уверены, что компания выполняет все требования 152-ФЗ.

- Скоро вступят в силу новые поправки, но вы не понимаете, что изменилось, нужно ли вам трансформировать систему защиты ПДн.

- Роскомнадзор провел проверку и ее результаты неудовлетворительные. Вам срочно нужно исправить ошибки.

- Ответственный за обработку ПДн отсутствует/не справляется с нагрузкой. Зачастую малому и среднему бизнесу выгоднее воспользоваться DPO-as-a-service.

Защита критической информационной инфраструктуры

Критическая информационная инфраструктура (КИИ) — это системы и сети, выход из строя которых нанесет ущерб безопасности, экономике или социальной сфере РФ. К ним относятся информационные системы, информационно-телекоммуникационные сети и автоматизированные системы управления государственных органов и учреждений, а также финансовых организаций, предприятий из сферы энергетики, транспорта, здравоохранения и других отраслей.

Субъекты КИИ обязаны строго соблюдать требования Федерального закона № 187 «О безопасности критической информационной инфраструктуры Российской Федерации». Контроль за их выполнением осуществляют ФСТЭК России и Прокуратура РФ.

По данным ФСТЭК, в 2024 году более 40% выявленных нарушений могли повлиять на функционирование значимых объектов КИИ. В 2025 году регулятор планирует увеличить контрольные мероприятия более чем в 2 раза. Как избежать ошибок и подготовиться к проверкам? Многие компании сталкиваются с трудностями при:

- Определении перечня объектов КИИ.

- Обосновании присвоенной категории значимости.

- Подготовке к проверкам регуляторов.

Первые два пункта — правильная идентификация объектов КИИ и их категорирование — ключевые этапы защиты. Ошибки на этой стадии могут привести к:

- Недостаточной защите (если категория занижена), что повышает риски кибератак и повлечет штрафы.

- Неоправданным затратам (если категория завышена), когда бюджет расходуется на избыточные системы защиты.

Избежать подобных последствий можно, если обратиться к надежному поставщику в области информационной безопасности. Команда ИБ-консультантов ГК Softline детально изучила законодательство и категорировала тысячи объектов в разных отраслях, поэтому:

- Проведет аудит инфраструктуры и точно определит объекты КИИ.

- Выполнит категорирование, минимизируя риски замечаний со стороны ФСТЭК.

- Подготовит оптимальный пакет организационно-распорядительных материалов.

- Возьмет на себя функции ответственного за безопасность КИИ (в рамках аутсорсинга). Это особенно актуально для организаций, где назначенный ответственный (как правило, заместитель генерального директора) не имеет достаточного опыта в области информационной безопасности или совмещает эти обязанности с другими задачами. Внешняя ИБ-команда может проводить аудит, поддерживать систему безопасности при изменениях в законодательстве и готовить отчетность для регуляторов.

Разработка стратегии ИБ

Стратегия информационной безопасности — это комплексный план, который синхронизирует защиту данных с бизнес-целями компании, оптимизирует бюджет на безопасность и готовит организацию к таким вызовам, как появление новых угроз, уход поставщиков, изменение масштабов деятельности.

Если вы не понимаете, нужна ли вам стратегия ИБ, то задайте себе вопрос: умещаются ли все профильные процессы в голове одного человека? Если нет, то вам определенно нужен комплекс долгосрочных мер. Зачастую компании не выстраивают системный подход и привыкли «тушить пожары», тратить бюджет на второстепенные угрозы, не замечая основные риски.

Нередко бизнес-команда не может найти общий язык с ИБ-специалистами (в буквальном смысле). Исследование показало, что подавляющее число сотрудников не из сферы ИТ не понимают коллег из отделов ИБ. Как признались 62% руководителей, в итоге это недопонимание выливается в реальные киберинциденты. Поэтому необходимы специалисты, способные объяснить топ-менеджменту необходимость ИБ на языке бизнеса. А это под силу только профессиональным ИБ-консультантам.

К тому же разработать стратегию ИБ самостоятельно сложно, даже имея сильную ИБ-команду. Штатные специалисты могут увязнуть в операционке, не заметить уязвимостей в привычных процессах и сопротивляться изменениям, «ведь и так все работает». Поэтому взгляд со стороны будет более эффективным.

Результат — документ, где четко прописаны:

- Риски, которые нужно устранить в первую очередь.

- Этапы внедрения мер защиты.

- Обоснование затрат для руководства.

Разработка стратегии занимает 1–3 месяца* (зависит от масштабов компании). После этого можно реализовывать план силами своей ИБ-команды или привлечь интегратора для внедрения конкретных решений. Также раз в 1–2 года следует проводить аудит и корректировку стратегии.

Когда без ИБ-стратегии не обойтись:

- В период внутренних изменений: слияний, смены собственников, выхода на новые рынки.

- В период рыночных, внешних изменений: уход иностранных вендоров, изменение курса на импортозамещение и т.д.

- После инцидентов (утечек, атак), чтобы избежать повторения.

До 2022 году подавляющее число отечественных организаций использовали западные ИТ-системы и ИБ-решения. После массового ухода иностранных вендоров российский бизнес был вынужден в сжатые сроки искать аналоги и перестраивать процессы. Команда консультантов Softline помогла сотням компаний выявить слабые места в информационных системах, правильно перераспределить бюджет на их защиту, подготовить дорожную карту развития системы ИБ на период до трех лет с поэтапным внедрением новых и дополнительных решений, подобрать оптимальное для задач заказчиков российское ПО.

Управление непрерывностью бизнеса

Масштабные кибератаки, техногенные аварии, отключения связи и интернета стали частью бизнес-реальности, и способность компании продолжить деятельность в нетипичных условиях или быстро вернуться к стабильной работе определяют ее конкурентоспособность. По данным исследований, 70% организаций с внедренной системой управления непрерывностью бизнеса (СУНБ) полностью восстанавливают работу за 3 дня после инцидента. Для сравнения: 40% компаний без СУНБ тратят на это месяц и несут значительные финансовые и репутационные потери.

Управление непрерывностью деятельности (УНД), или Business Continuity Management (BCM), — это системный подход, который помогает поддерживать работу ключевых процессов даже в кризисных ситуациях, минимизировать инциденты и быстро восстанавливать деятельность после сбоев.

Система непрерывности деятельности строится в двух направлениях:

- Превентивные мероприятия направлены на снижение вероятности событий, которые могут привести к рискам недоступности (например, резервирование систем, отказоустойчивая архитектура).

- Реактивные мероприятия нацелены на восстановление деятельности организации после инцидентов (например, пошаговые инструкции для персонала при ЧС).

Большую роль в построении системы УНД играет отраслевая специфика. Один подход будет эффективен для ритейла и губителен для завода. Найти в штат ИБ-специалиста с нужными навыками и релевантным опытом сложно и дорого. В этом случае внешняя команда выгоднее: она предлагает проверенные решения, моделирует характерные для вашего бизнеса риски и могут выполнить проект под ключ за 10 месяцев*.

Что вы получите в результате работы:

- Комплект документов с описанием подходов к УНД.

- Комплект планов аварийного восстановления.

- Отработанные действия ИТ- и ИБ-команд.

- Реестр рисков прерывания деятельности с указанием их величины и ответственных.

- Интегрированную с общей системой менеджмента СУНБ.

Обойтись без помощи ИБ-консультантов можно, если в компании есть команда с успешным опытом внедрения УНД, время на самостоятельное изучение стандартов (ГОСТ Р ИСО 22301-2021) и ресурсы для ошибок.

Харденинг

Hardering, или харденинг, — это комплекс мер по усилению защиты ИТ-систем за счет оптимизации конфигураций, внедрения стандартов безопасности и регулярного контроля. Он позволяет предотвратить до 98% потенциальных атак. Таким образом бизнес может снизить риски утечек данных и простоев, обеспечить соблюдение требований регуляторов и повысить результативность существующих средств защиты.

Меры применяются ко всем критичным компонентам инфраструктуры:

- Серверы и рабочие станции (Windows, Linux, macOS).

- Сетевое оборудование (маршрутизаторы, фаерволы).

- Облачные среды (гипервизоры, Kubernetes, веб-серверы).

- СУБД.

- Мобильные устройства и веб-браузеры.

Базовый состав мер:

- Идентификация ненужных сервисов и функций для их последующего отключения.

- Настройка минимальных привилегий.

- Расширенный контроль доступа.

- Идентификация небезопасных протоколов и технологий и их последующее отключение.

- Настройка параметров обновления.

- Введение расширенного аудита событий.

- Настройка оповещений о подозрительной активности.

- Централизация сбора логов.

- Аудит конфигураций.

Харденинг требует глубоких знаний стандартов (CIS, NIST) и отраслевых особенностей — эксперты помогут избежать критичных ошибок в настройках, которые могут парализовать работу систем. Они обеспечат комплексный подход: от анализа инфраструктуры до обучения сотрудников.

Когда стоит обратиться к экспертам:

- Нет уверенности в защищенности ИТ-инфраструктуры.

- Предстоит проверка регулятора (ФСТЭК России, ЦБ РФ).

- Обнаружены уязвимости после кибератаки и нужно быстро закрыть пробелы без риска для бизнес-процессов.

- Внедряете новые ИТ-системы — построение защиты перед запуском снизит риски.

Аудит ИБ

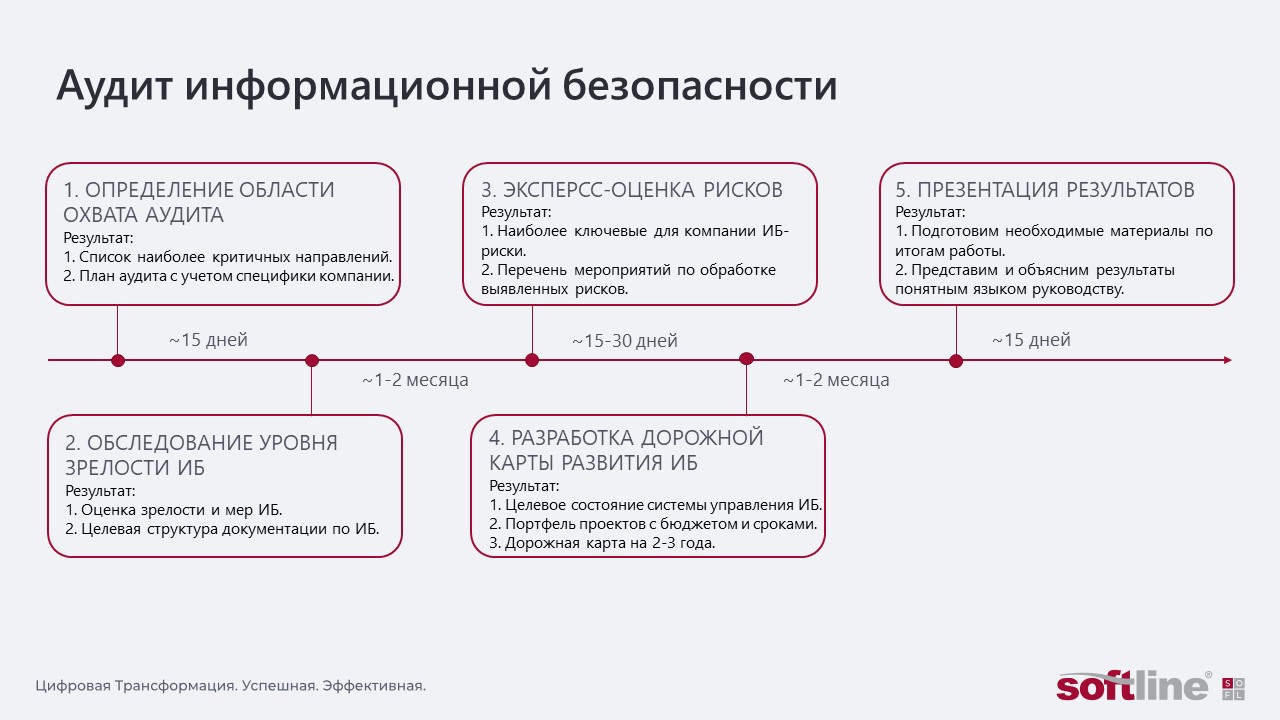

Аудит информационной безопасности (ИБ) — это системная проверка защищенности данных, ИТ-инфраструктуры и процессов компании. Он помогает выявить уязвимости до того, как ими воспользуются злоумышленники, и оценить соответствие требованиям регуляторов (ФСТЭК России, ЦБ РФ). По данным СМИ, в России увеличивается спрос на аудит систем защиты. Особенно темпы роста удвоились на фоне ужесточения законодательства в области ПДн. При этом компании перестали относиться к аудиту как к формальности.

Существует два вида аудита: внутренний и внешний. Внутренний проводится силами компании, обычно отделом ИБ, и фокусируется на мониторинге ключевых процессов. Подобные проверки можно устраивать ежеквартально или раз в полгода.

Внешний аудит выполняется независимыми экспертами. Его задача — дать комплексную оценку системы защиты компании, используя в том числе тесты на проникновение. Частота проверки зависит от разных факторов, но рекомендуется проводить внешний аудит как минимум 1 раз в год.

Когда нужен внешний аудит?

- Требования регуляторов. Банки и субъекты КИИ обязательно должны регулярно проводить внешний аудит.

- После кибератак, чтобы убедиться, что все системы надежно защищены.

- В рамках проектов по внедрению новых ИТ-систем

- После изменений в бизнесе: слияний, выхода на новые рынки и т.д.

Компания, проводящая внешний аудит, должна иметь лицензии регуляторов, международные сертификаты и отраслевой опыт. В рамках аудита применяются международные стандарты с общепризнанными международными практиками (ISO/IEC 27001, CIS18 и т.д.) с гибкостью под конкретный бизнес. Немаловажным навыком внешних команд является готовность быстро предоставить отчет и доступно объяснить результаты руководству.

Система управления кибербезопасностью поставщиков

Эксперты компании F6 ожидают в этом году увеличения числа атак на цепочки поставок (Supply Chain attack) и атак через доверительные отношения (Trusted Relationship). Популярность подобного рода угроз растет с 2019-го. В прошлом году они вошли в топ самых популярных атак. Поставщики создают скрытые угрозы, когда получают доступ к вашей ИТ-инфраструктуре, обрабатывают конфиденциальные данные на своих системах и участвуют в критичных бизнес-процессах. Каждый такой инцидент может обернуться утечкой, остановкой производства или штрафами. Безопасность контрагентов — это ваша безопасность.

Внедрение системы управления кибербезопасностью поставщиков позволяет обеспечить безопасное взаимодействие с компаниями и строится из следующих компонентов:

- Типизация и стандартизация поставщиков.

- Идентификация требований по ИБ, соответствующих типу поставщика и характеру взаимодействия с ним.

- Оценка кибербезопасности и отбор поставщиков в соответствии с критериями.

- Определение порядка взаимодействия с поставщиками, мониторинг и контроль на всех стадиях.

- Внедрение технических и организационных мер защиты.

- Оценка эффективности и улучшение: аудиты поставщиков, обучение персонала.

Аудит безопасности цепочек поставок необходим крупным компаниям особенно из финансового сектора, ритейла и промышленности, а также среднему бизнесу, который испытывает давление со стороны партнеров.

В результате привлечения команды экспертов компания:

- обеспечит требуемый уровень безопасности и снизит риски ИБ при взаимодействии с поставщиками;

- избежит необходимости оплачивать чужие недостатки и ошибки;

- сбережет свои ресурсы, изначально выбирая «правильных» поставщиков;

- сможет контролировать поставщиков и управлять ими с точки зрения ИБ,

Построение СМИБ

Эффективная защита данных требует не только технологических решений, но и четко выстроенных процессов. Без них даже самые дорогие ИБ-продукты не работают, как того хотелось бы заказчику. Типичная ситуация: компания внедрила систему управления событиями безопасности (SIEM) за несколько десятков миллионов рублей, но персонал не подготовлен, регламентов реагирования на инциденты нет. В результате средства были потрачены, однако уровень защищенности остался прежним.

Система менеджмента информационной безопасности (СМИБ) — это комплекс процессов, политик и инструментов, которые организация внедряет для системного управления рисками ИБ, защиты данных и соответствия требованиям регуляторов. Помимо сбалансированной защиты бизнеса, преимущество СМИБ в том, что она обеспечивает прозрачность ИБ-процессов и формирует культуру безопасности.

Общепризнанный фреймворк для внедрения СМИБ — ISO/IEC 27001, который стал международным эталоном благодаря нескольким ключевым преимуществам: он активно вовлекает руководство в процессы ИБ, учитывает требования всех заинтересованных сторон и обеспечивает риск-ориентированный подход. Это позволяет организациям эффективно управлять текущими угрозами и непрерывно совершенствовать свою систему защиты. В отличие от разовых мер, стандарт закладывает основу для устойчивого развития ИБ-процессов для компаний любого масштаба и сферы деятельности.

Цикл СМИБ выглядит следующим образом:

- Планирование: определение контекста, оценка рисков, разработка плана развития ИБ.

- Построение: разработка документации, внедрение технических мер и процессов.

- Проверка: операционный контроль, аудит ИБ, оценка эффективности.

- Улучшение: анализ обнаружений, приоритезация мероприятий, принятие решений.

Далеко не во всех российских компаниях сформировалась культура информационной безопасности. Большинство инцидентов происходит из-за человеческого фактора. Согласно недавнему опросу, лишь 16% респондентов регулярно проходят корпоративное обучение в области ИБ. СМИБ преобразует ИБ из набора разрозненных мер в прозрачную систему и повышает осознанность сотрудников.

Типичные сложности при самостоятельном внедрении:

- Отсутствие методологической базы. Большинство внутренних ИБ-специалистов не знают отраслевых фреймворков и не имеют опыта работы с ISO 27001. На практике часто бывает так, что процессы создаются только на бумаге, а реального внедрения не происходит.

- Организационное сопротивление. Сотрудники против изменений привычных процессов. ИТ-отдел саботирует ограничения безопасности.

- Технические сложности интеграции. Недостаточно купить SIEM или PAM (средства контроля привилегированных пользователей). Новые решения необходимо интегрировать с уже существующими системами и бизнес-процессами. Стандартные руководства от вендоров часто не учитывают специфику бизнеса, а внутренним специалистам недостаточно ресурсов и навыков для эффективного внедрения.

Нетипичные ситуации

Выше мы подробно рассказали о наиболее распространенных проблемах, для решения которых компании обращаются к ИБ-консультантам. Но их настоящая сила не только в том, чтобы находить выход из стандартных (хоть и довольно сложных) ситуаций. Благодаря опыту и навыкам эксперты справляются с неочевидными запросами, которые требуют индивидуального подхода. Вот несколько примеров, с которыми работала команда Softline.

Пример 1. Обоснование необходимости затрат на систему ИБ.

Компания вкладывала значительные средства в кибербезопасность, но не понимала, насколько эти затраты оправданы и намеревалась их сократить. Консультанты провели сценарный анализ, смоделировали потенциальные инциденты и просчитали финансовые потери, которые понес бы заказчик без текущих мер защиты. Отчет доказал обоснованность инвестиций и развеял сомнения руководства компании.

Пример 2. Повышение эффективности обучения большого количества сотрудников правилам ИБ.

В организации с тысячами сотрудников стандартные тренинги по ИБ были неэффективны. Эксперты предложили дифференцировать сотрудников и разработали риск-ориентированные профили. Это позволило выделить группы по уровню доступа к критичным данным. Персонал с доступом к важным системам получил углубленное обучение, а остальные — базовые знания без перегрузки. Если инцидент происходит с сотрудником из первой группы, то он получает более высокий приоритет.

Если ваша задача выходит за пределы стандартных ситуаций, а самостоятельное ее решение вызывает трудности либо опасения относительно возможных ошибок из-за скрытых нюансов, целесообразно привлечь экспертов. Они помогут там, где нет готовых инструкций. Эксперты не ограничены шаблонными решениями и могут предложить неочевидные варианты, адаптировать методики из других отраслей под ваши потребности. Главное понять, в чем заключается проблема. Бывает и так, что заказчик приходит с одним запросом, но в процессе обсуждения проблема трансформируется в иную. Опытные ИБ-эксперты помогут разобраться, что реально требуется бизнесу.

Когда ИБ-риски слишком велики

Ежегодно из-за киберинцидентов компании в среднем теряют несколько десятков миллионов. Большинство атакованных организаций сталкиваются с простоями, утечками данных, репутационными и финансовыми потерями. Для малого и среднего бизнеса последствия могут быть губительны — не все в состоянии вернуться к прежней деятельности после серьезных кибератак.

При этом, по данным Positive Technologies, 80% российских компаний уделяют недостаточно внимания обеспечению информационной безопасности. У 55% организаций просто нет времени, чтобы усилить защиту своего бизнеса. Еще 37% не обладает необходимыми компетенциями для этого. В таких условиях обращение к внешним ИБ-экспертам — оптимальное решение. Если в перечисленных ситуациях вы узнали себя, напишите ИБ-специалистам Softline: e-mail для связи — y.smolina@softline.com.

* Все указанные в настоящей статье сроки, в том числе на иллюстрациях, имеют исключительно информационный характер и не являются публичной офертой.

Зaщита данных и информации в блоге Softline:

- Практическое руководство по защите коммерческой тайны в России: пошаговые инструкции и правовые аспекты

- Зaщита персональных данных: требования законодательства и способы защиты от утечек

- Критическая информационная инфраструктура: все, что нужно знать о КИИ

- Увеличение штрафов за нарушения в обработке и хранении ПДн с 30 мая 2025

- Приказ ФСТЭК № 117: как выполнить новые требования к защите ГИС

- Платформизация, безопасность ИИ и активная защита малого бизнеса — «Лаборатория Касперского» об ИБ-рынке

- ИБ-консалтинг для финансовых организаций: защита активов, клиентов и репутации

- ИБ-консультанты: кто спасет бизнес от утечек и хакерских атак

- Киберучения: готовим сотрудников к успешным отражениям атак

- Как эффективно защитить инфраструктуру компании от DDoS-атак?

- DDoS-атаки: как подготовиться к внедрению защиты и с чем предстоит бороться

- Защита от DDoS‑атак: специфика подходов reverse proxy и перехвата трафика без смены A‑записей DNS

Теги:

Подпишитесь на нашу рассылку последних новостей и событий

Подписаться

.jpg)

.jpg)

.jpg)

.jpg)

.jpg)