Как эффективно внедрить стандарты ГОСТ в организацию: этапы и советы

руководитель направления безопасности финансовых организаций Infosecurity (ГК Softline)

О новых изменениях в законодательстве в сфере информационной безопасности и рекомендациях для бизнеса по их внедрению.

В первые десять месяцев 2024 года количество кибератак на финансовую сферу выросло в два раза по сравнению с общими показателями 2023-го. В ответ на растущие угрозы регулятор обновляет нормативные акты, чтобы оказать поддержку финтех-компаниям в защите от рисков реализации информационных угроз, уменьшении вероятности утечек данных и снижении репутационных потерь.

Юлия Задубровская, руководитель направления безопасности финансовых организаций в Infosecurity (ГК Softline), рассказала о новых изменениях в законодательстве, касающемся информационной безопасности (ИБ), и предложила рекомендации для бизнеса по их внедрению.

Растущие риски

С 2022 по 2024 год Россия удерживает печальный рекорд как самая атакуемая киберпреступниками страна. При этом ситуация постепенно ухудшается: если в начале 2022 года иностранные хакеры были нацелены на кражу данных, то теперь их стратегии направлены на разрушение критической инфраструктуры.

Число успешно осуществленных атак в 2024 году осталось примерно на уровне 2022-го. Но количество высококвалифицированных целевых атак значительно увеличилось.

Более того, только в третьем квартале 2024-го почти в каждой четвертой (23%) успешной атаке злоумышленники использовали существующие уязвимости приложений и сервисов. В этой связи становится очевидной необходимость для банков и финансовых учреждений, находящихся под прицелом хакеров, активно работать над снижением рисков. Однако реальность такова, что 20% этих организаций продолжают сталкиваться с проблемами управления доступом, а половина некредитных финансовых компаний, особенно небольших, имеет еще более серьезные проблемы — уязвимости в технических и эксплуатационных учетных записях, общие аккаунты, редкая смена паролей. Кроме того, существуют недостатки в контроле за действиями пользователей и администраторов, актуальностью прав доступа и структурой учетных записей.

Сложившиеся обстоятельства лишь подчеркивают важность укрепления национальных стратегий проактивной защиты, чтобы дать бизнесу четкие ориентиры.

Ответ регулятора

Основы для создания ГОСТов были заложены еще в 2016-м. На Уральском форуме были представлены инициативы, направленные на гармонизацию и унификацию стандартов в области информационной безопасности. В результате 8 августа 2017 года был утвержден ГОСТ Р 57580.1-2017, вступивший в силу 1 января 2018-го.

Несмотря на то, что требования Центробанка действуют уже несколько лет, полное покрытие ключевых ресурсов системами управления информацией и событиями безопасности до сих пор реализовано не во всех финансовых организациях. На практике это означает, что многие компании, особенно небольшие, не успели или не смогли наладить контроль за ситуацией в этой области, что влечет за собой потенциальные риски.

В феврале 2023-го в серию ГОСТ Р 57580 были добавлены ГОСТ Р 57580.3-2022, содержащий дополнительные рекомендации по управлению риском реализации информационных угроз, и ГОСТ Р 57580.4-2022, сосредоточенный на повышении операционной надежности.

Кого это коснется

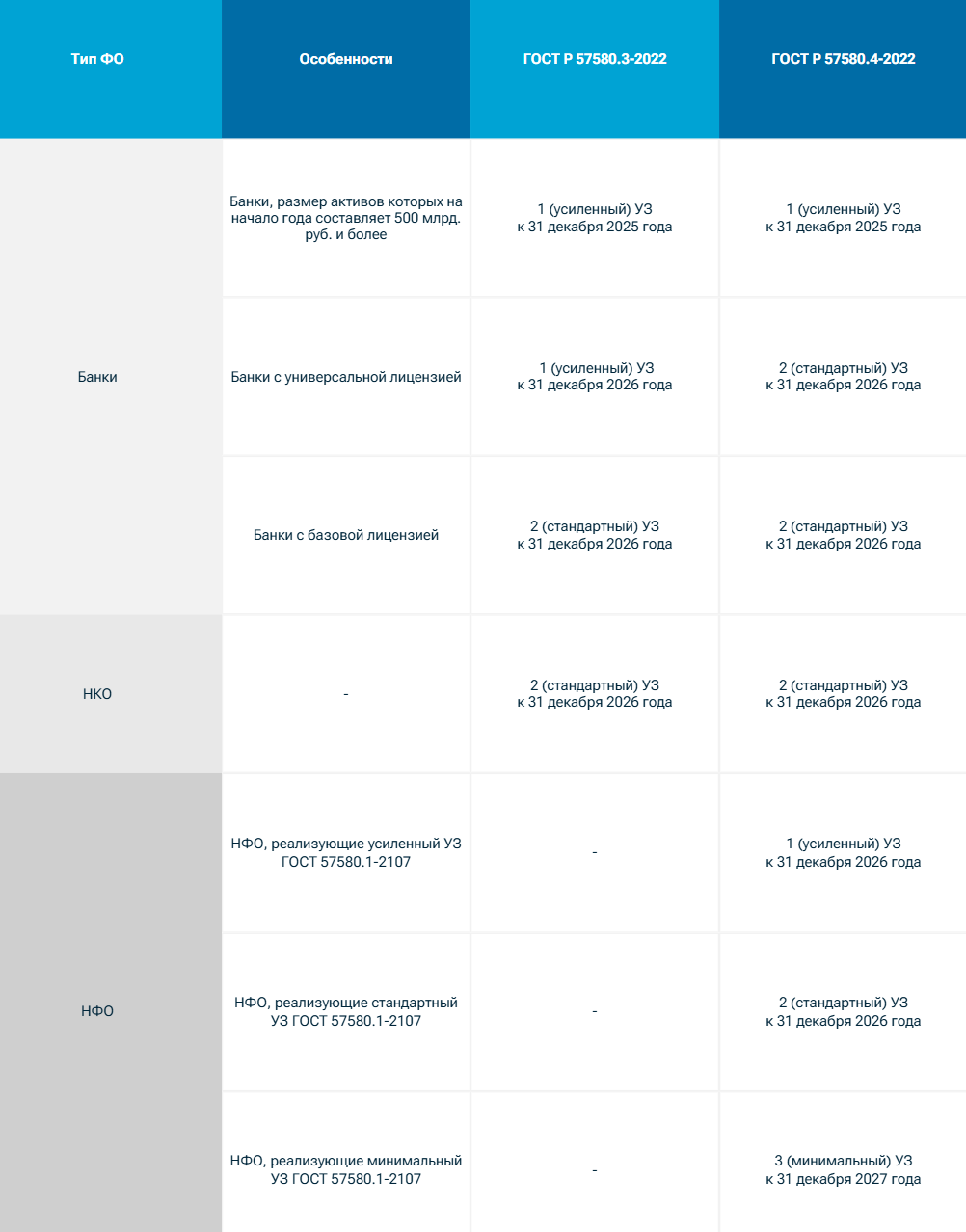

В марте 2024-го Центральный банк России опубликовал Методические рекомендации (7-МР) для небанковских кредитных организаций (НКО), некредитных финансовых организаций (НФО) и банков. В этом документе регулятор рекомендовал сроки для адаптации систем и процессов к новым стандартам.

Актуальность внедрения стандартов со сроками выполнения

Регулятор рекомендует уже сейчас создавать стратегию реализации, несмотря на то что в настоящее время такие планы не являются обязательными — упоминания о них зафиксированы в 7-МР, но не в законодательных актах Банка России.

Однако заранее проведенная подготовка поможет не только уменьшить риски, но и оперативно приспособиться к требованиям, как только они станут обязательными.

Подготовка к реализации

Для мониторинга выполнения всех требований стандартов ГОСТ 57580.3-2022 и 57580.4-2022 на различных уровнях целесообразно применять метод чек-листа (GAP-анализа), содержащего следующие шаги:

- Выявление применяемых стандартов с учетом специфики конкретной компании.

- Определение уровней защиты для каждого применяемого стандарта.

- Определение процессов и элементов критичной архитектуры, входящих в область действия стандартов.

- Анализ состава мер базового набора для реализуемого уровня, при необходимости определение компенсирующих мер.

- Разработка системы оценки, состоящей как минимум из трех уровней соответствия (например, «полное выполнение», «частичное выполнение», «не выполнено»), с учетом проверки не только реализации, но и документирования порядка выполнения мер.

- Определение подразделений и работников, которые могут предоставить нужные сведения для анализа, и их привлечение к участию в процессе в соответствии с внутренними документами.

- Составление отчета с итогами оценки, обнаруженными несоответствиями и предложениями по их исправлению.

Если предполагается одновременное внедрение двух стандартов, более разумным будет осуществлять оценку соответствия одновременно.

Организация

По завершении тщательной оценки соблюдения стандартов стоит разработать план внедрения ГОСТ Р 57580.3-2022 и/или ГОСТ Р 57580.4-2022 и в дальнейшем придерживаться его. Рекомендуется:

- Выделить меры, которые реализуются частично или не выполняются вовсе.

- Объединить их, принимая во внимание взаимосвязи. К примеру, некоторые из элементов могут быть связаны общим документом или исполняться в контексте одного процесса или подпроцесса.

- Определить ответственных работников для каждой меры или набора мер.

- Установить связи, определить приоритет и сроки реализации всех поставленных требований, с учетом сроков, описанных в 7-МР для внедрения стандартов.

- Определить, кто несет ответственность за контроль реализации мероприятий и соблюдение сроков.

Факторы, которые необходимо принимать во внимание при реализации изменений

Актуальные нормы преимущественно фокусируются на организационных аспектах, хотя включают и технические требования. Внедрение последних является наиболее трудоемким и требует значительных ресурсов.

Меры технического характера

Технические меры, прописанные в ГОСТ Р 57580.3-2022, стандартизированы для всех уровней защиты. Среди них выделяется применение специализированного программного обеспечения для управления базой событий риска реализации информационных угроз. Это дает возможность не только отслеживать действия пользователей, но и контролировать изменения в данных. Основное различие — периоды хранения информации: для минимального уровня 3 года, в то время как для стандартного и усиленного — 5 лет.

Что касается технических мер ГОСТ Р 57580.4-2022, то они значительно варьируются в зависимости от уровня защиты.

Минимальный

- Создание резервных копий программного обеспечения и баз данных для возврата к предыдущим версиям после обновлений и восстановления информации.

- Системы хранения стандартов конфигурирования с учетом различных версий.

- Защита от вредоносного программного обеспечения, в том числе для мобильных устройств.

- Средства работы с индикаторами компрометации (IoC) от Центрального банка и партнеров (EDR/XDR).

- Обеспечение защиты от несанкционированного доступа как логического, так и физического, а также удаленного подключения.

Стандартный

- Применение технических средств минимального уровня.

- Автоматизация учета объектов критичной инфраструктуры прикладного и инфраструктурного уровня и пользователей.

- Контроль состава объектов инфраструктуры прикладного и инфраструктурного уровня, а также пользователей.

- Регистрация изменений в критичной архитектуре и информирование подразделений.

- Деление на среды для разработки, тестирования и эксплуатации с контролем передачи данных.

- Хранение и управление стандартами конфигурирования с ограничением доступа.

- Мониторинг модификаций конфигураций объектов и контроль их соответствия стандартам конфигурирования.

- Проведение анализа уязвимостей с созданием реестра выявленных уязвимостей.

- Регистрация мероприятий, связанных с управлением инцидентами, с возможностью их отслеживания.

- Резервные системы и структуры для предоставления финансовых и информационных услуг.

- IPS как минимум для мониторинга коммуникационных каналов с поставщиками.

- Многофакторная аутентификация при управлении инфраструктурой и удаленном доступе.

Усиленный

- Применение технических средств минимального и стандартного уровней.

- Автоматизация учета всех элементов критичной архитектуры.

- Контроль состава учтенных элементов инфраструктуры, пользователей и каналов передачи защищаемой информации.

- Классификация участков технологических процессов, объектов инфраструктуры, прикладного программного обеспечения и пользователей.

- Классификация услуг, предоставляемых провайдерами, в зависимости от модели предоставления сервиса.

- Учет обновлений критичной инфраструктуры.

- Централизованное размещение и управление стандартами конфигурирования.

- Система для отслеживания событий и выявления инцидентов.

Меры организационного характера

ГОСТ Р 57580.3-2022 подчеркивает значимость разработки и документирования внутренней политики, а также систематического контроля риска реализации информационных угроз. В документе изложены четкие этапы и механизмы для обнаружения и классификации событий риска реализации информационных угроз, а также принципы формирования базы таких событий.

Документ предлагает более глубокую классификацию событий риска реализации информационных угроз и расширяет перечень основных показателей уровня управляемого риска, включая их распределение и установление нормативных значений. Это закладывает фундамент для более точной оценки и управления рисками.

ГОСТ Р 57580.3-2022 подчеркивает значимость привлечения руководства высшего звена к процессу управления рисками и необходимость улучшения отчетности для всех подразделений, участвующих в этом процессе. Особое внимание уделяется квалификации специалистов в области информационной безопасности.

ГОСТ Р 57580.4-2022 ориентирован на подробное отражение порядка обеспечения операционной надежности в документации. Среди приоритетных задач стандарта — выявление и учет элементов критичной архитектуры, управление изменениями, взаимодействие с поставщиками ИТ-услуг и повышение информированности о современных рисках. Он устанавливает новые требования, направленные на соблюдение значений ключевых показателей уровня рисков (КПУР) и обязательное информирование клиентов о реальных показателях.

Выводы

Новые ГОСТы вводят жесткие нормы по управлению риском реализации информационных угроз для финансовых учреждений для снижения шансов утечек данных и других инцидентов, способных привести к серьезным финансовым потерям и репутационному ущербу.

Однако соблюдение этих стандартов — не просто формальная мера для предотвращения штрафов. Это прекрасная возможность оптимизировать внутренние процедуры, укрепить безопасность активов и увеличить уровень доверия клиентов на фоне глобальных угроз.

Источники изображений:my.visme.co

Источник материала: https://companies.rbc.ru/

Подпишитесь на нашу рассылку последних новостей и событий

Подписаться

.jpg)

.jpg)

.jpg)

.jpg)

.jpg)