Много задач — одно решение: как организовать безопасную работу с документами

По оценкам IDC, к 2025 году объем данных в мире достигнет 175 зеттабайт и продолжит стремительно расти. Корпоративная информация будет накапливаться вдвое быстрее потребительской. При этом увеличение объемов данных сопровождается ростом числа кибератак и утечек. В России только за первое полугодие было скомпрометировано почти 1 млрд записей ПДн, следует из отчета компании InfoWatch.

Организовать защищенное хранение больших объемов корпоративной информации и обмен файлами с минимальным риском утечек помогают специализированные VDR-системы. Этот класс решений предлагает централизованное управление данными и безопасную совместную работу с документами организации. Российская компания Secret Technologies разработала собственный продукт — Secret Cloud Enterprise (SCE), который идеально вписывается в контекст последних тенденций. Рассказываем, как SCE решает задачи современных организаций.

УДОБСТВО И БЕЗОПАСНОСТЬ В ОДНОМ РЕШЕНИИ

SCE — это система для обмена и хранения файлов, которая защищает данные и упрощает совместную работу над документами. Решение устроено по принципу конструктора: компании могут адаптировать платформу под конкретные задачи. Это делает систему универсальной как для небольших команд, которые нуждаются в пространстве для совместной работы над файлами, так и для крупных корпораций, где важен контроль за конфиденциальной информацией.

Решение сертифицировано ФСТЭК РФ по 4 уровню доверия, что позволяет использовать SCE на значимых объектах КИИ, государственных информационных система, промышленных предприятиях и системах персональных данных, к которым предъявляются максимальные требования по уровню защищенности.

Кроме того, SCE интегрируется с антивирусами, DLP-системами, решениями типа Sandbox («песочница») и др., не дублируя функции, а усиливая их. Это не только снижает риск утечек, но и оптимизирует затраты, ведь заказчики могут использовать уже установленные и оплаченные сервисы. Продукт также включен в Единый реестр российского ПО.

«В условиях удаленной работы и распределенных команд компаниям важно бесшовное взаимодействие между сотрудниками, партнерами и контрагентами без ущерба безопасности. Такие решения, как SCE, становятся ключевым элементом корпоративной инфраструктуры, сочетая удобство и строгий контроль за доступом к информации», — подчеркнул руководитель направления по развитию бизнеса Secret Technologies Роман Кольцов.

ВЕБИНАР. Построение системы защищенного обмена и совместной работы с файлами в организации на базе Secret Cloud Enterprise

КАКИЕ ЗАДАЧИ РЕШАЕТ SCE?

Современные системы защищенного обмена и совместной работы с файлами отличаются возможностями, уровнем безопасности и вариантами интеграции с другими корпоративными решениями. Secret Technologies предлагает с помощью SCE решать следующие задачи:

- Безопасное хранение информации любого типа

- Совместная работа над файлами

- Удобный обмен документами с контрагентами

- Простая передача информации между различными контурами безопасности

- Предотвращение утечек и оперативное их расследование

- Администрирование данных в корпорациях с разветвленной структурой

Безопасное хранение информации любого типа

SCE решает задачу безопасного и удобного хранения данных. Гибкие настройки политик хранения файлов позволяют эффективно управлять пространством. Пользователи передают друг другу только ссылки на файлы, поэтому документы находятся в одном месте и не дублируются.

Система разворачивается в корпоративной инфраструктуре. Это обеспечивает полный контроль над данными и их защиту от внешних угроз, а также помогает соблюдать требования регуляторов.

Основное преимущество SCE — детализированное администрирование процессов и контроль за всеми действиями в системе. В решении используется мандатное управление доступом. Каждый файл получает метку безопасности, например, «персональные данные». Доступ к этому документу будет только у тех пользователей, у которых есть разрешение на работу с этой категорией информации. Метки безопасности проставляются вручную или автоматически на основе оценки регулярных выражений в тексте. Если у пользователей нет доступа к данным какой-либо категории, они даже не узнают, что с ними хотят поделиться файлом с «секретной» информацией. Если в рамках одной инсталляции SCE подключены несколько организаций, метки безопасности будут действовать на всех участников процесса.

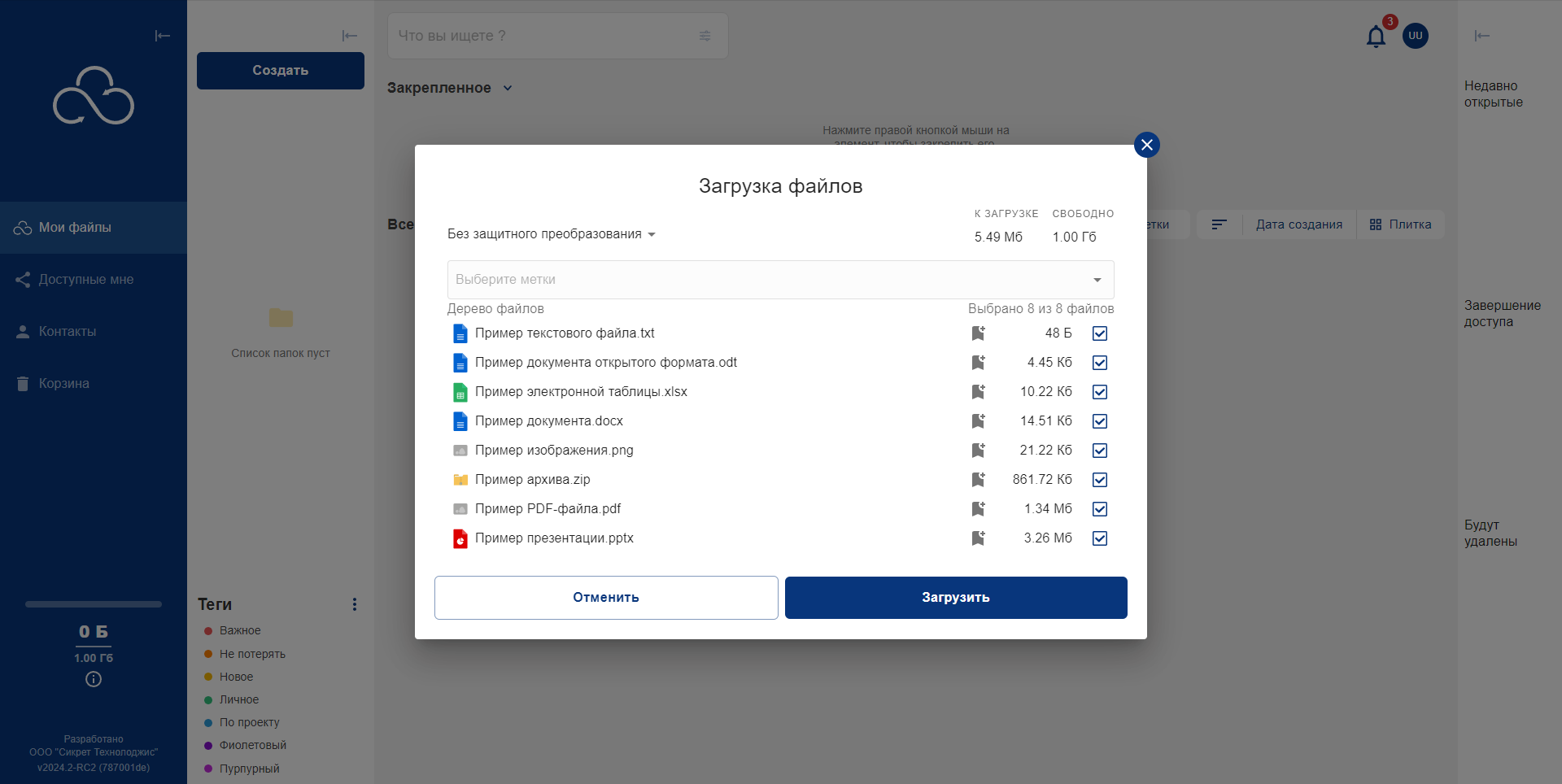

Загрузка файлов в систему

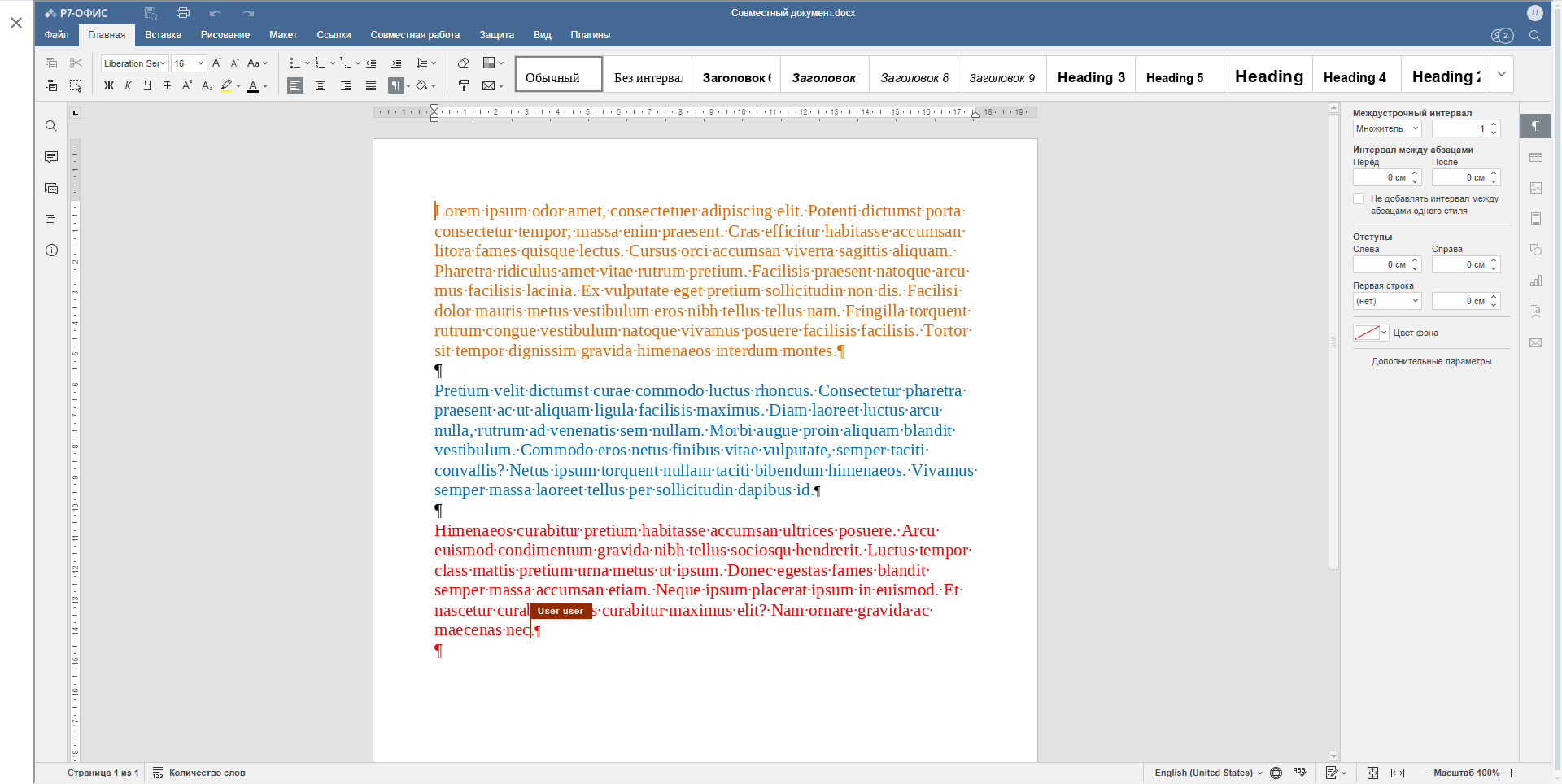

Совместная работа над файлами в едином пространстве

Для эффективной совместной работы над файлами важно дать сотрудникам удобный и защищенный инструмент. Вместо использования электронной почты, FTP-серверов или файлообменников, SCE предлагает единое пространство для работы. Сотрудники могут создавать и совместно редактировать файлы в защищенной среде, всегда имея доступ к предыдущим версиям. SCE поддерживает популярные форматы, а заказчик может выбрать любой из отечественных офисных пакетов. С помощью продукта Secret Technologies можно импортозаместить иностранное решение без потери качества и функциональности.

Сотрудники легко освоят SCE за счет понятного интерфейса и смогут работать с файлами с любого устройства, используя в том числе и мобильные приложения на iOS и Android.

Редактирование файла разными пользователями

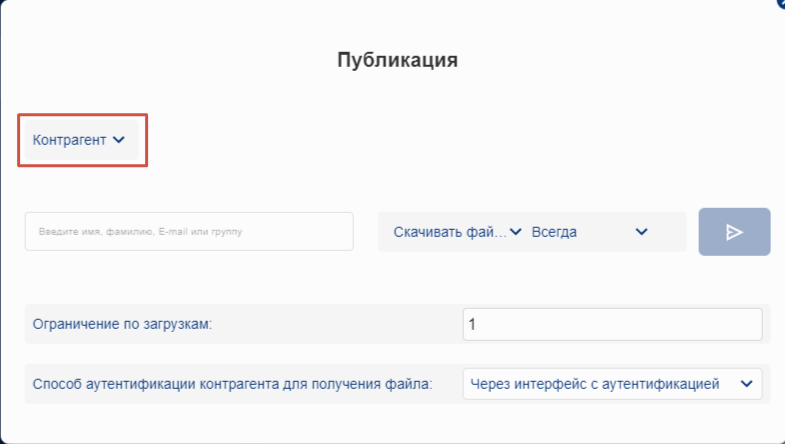

Удобный обмен документами с контрагентами

В SCE реализован внутренний и внешний обмен файлами, т.е. сотрудники могут отправлять файлы как внутри организации, так и за ее пределы — контрагентам, партнерам, клиентам. Это безопасный процесс, так как пользователи самостоятельно устанавливают разные сроки и уровни доступа к документу. Отправить файлы можно только тем организациям, которые уже есть в системе. На новых контрагентов создается карточка с подробной информацией об организации, которую должен согласовать администратор. Только после этого этапа можно будет поделиться файлами с этой компанией.

Внешним участникам не нужно устанавливать какие-либо программы — вся работа ведется в интуитивно понятном веб-приложении. Они получают доступ к файлам по прямой ссылке или через персональный логин и пароль для входа в систему. Это оптимизирует работу с контрагентами без дополнительных затрат с их стороны.

Предоставление контрагенту доступа к файлу

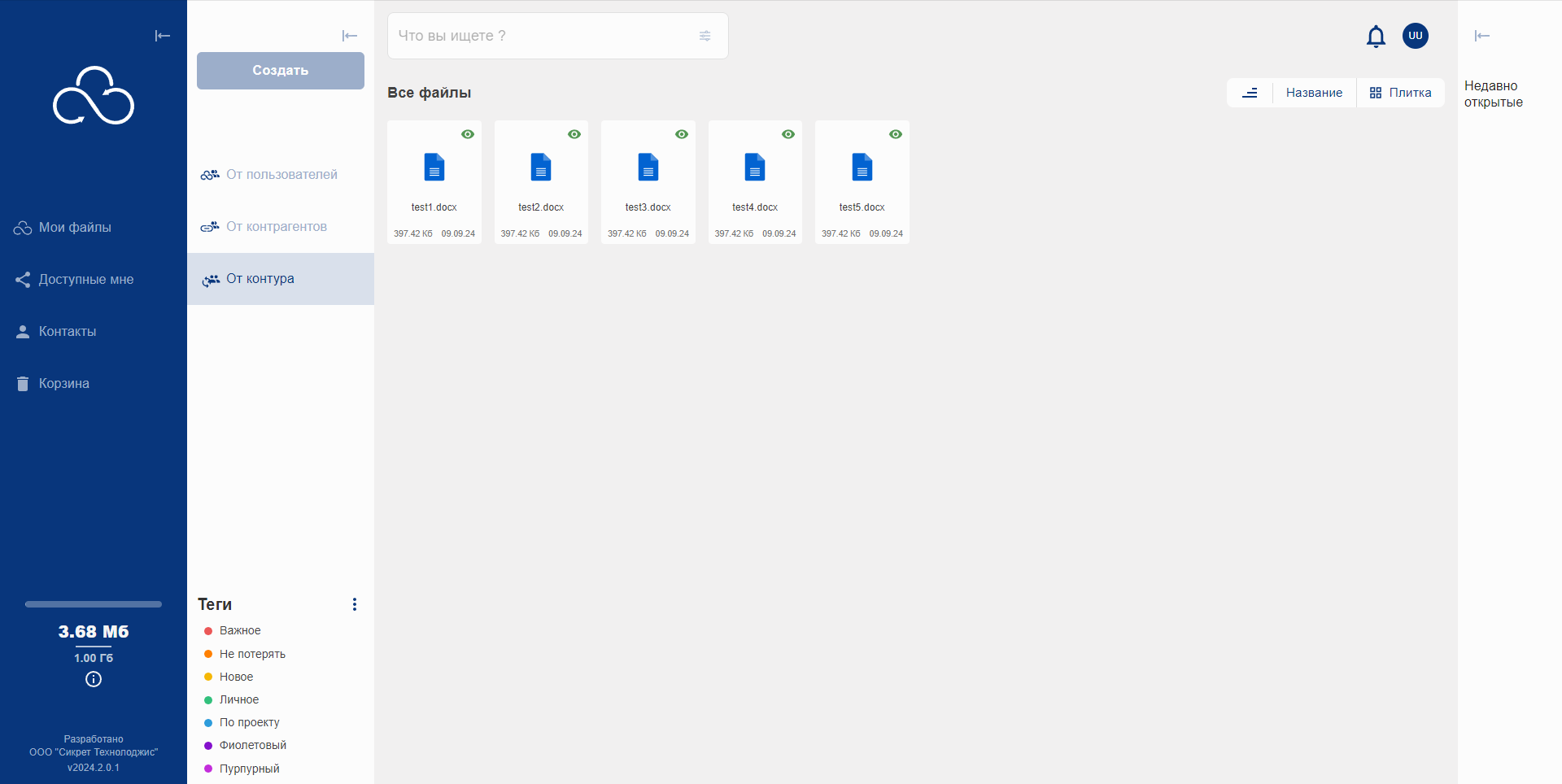

Простая передача информации между различными контурами безопасности

SCE идеально подходит для организаций со строгими требованиями к защите данных. Передача чувствительной информации между «закрытым» контуром и «открытым», подключенным к сети, обычно происходит через физические накопители с обязательной записью в журнал. Например, между АСУ ТП и бэк-офисом предприятия. Это неудобно и занимает много времени. SCE связывает подключенные к закрытому сегменту локальной сети рабочие станции с остальной частью предприятия. Все действия в процессе обмена записываются и передаются в SIEM-систему. Файлы из «закрытого» контура проверяются DLP-системами и верифицируются ИБ-отделом, а из «открытого» — антивирусом.

Получение файлов от другого контура

Предотвращение утечек и оперативное их расследование

Эту задачу решает более продвинутый компонент — модуль DRM (Data Right Management). SCE с помощью контейнеризации контролирует «жизнь» файла даже за пределами защищенного контура. Если внешнему участнику необходимо редактировать документ, например, чертеж в формате dwg, он скачивает его в защищенной контейнерной среде. Контейнер привязывается к рабочей станции, с которой был открыт файл. При любой попытке скопировать и переслать данные файл станет недоступным. Дополнительно устанавливаются ограничения на время жизни документа и количество открытий. Такой уровень защиты сводит к минимуму риск утечки чувствительной информации.

Кроме этого, SCE использует скрытое маркирование. На документы наносятся незаметные метки, которые позволяют точно идентифицировать пользователя, получившего уникальную копию. Если компрометация данных все же произошла, офицер информационной безопасности проведет расследование и установит нарушителя, предотвратив повторение подобных инцидентов через этот источник.

В 15,4% случаях утечки происходят по вине персонала компании. Чтобы предотвратить компрометацию данных по этой причине, сотрудников специально оповещают о мерах защиты файлов SCE. Это снижает соблазн «поделиться» чувствительной информацией с третьими лицами.

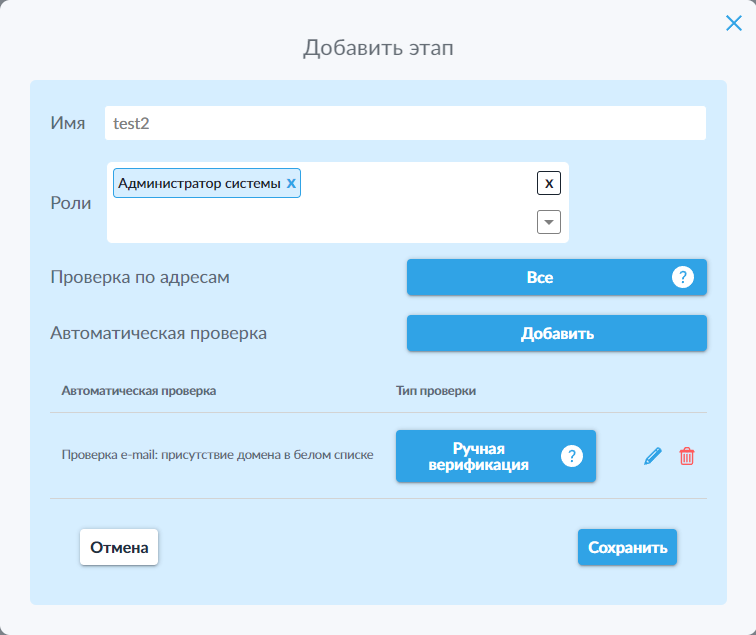

Добавление этапа проверки

Администрирование данных в корпорациях с разветвленной структурой

Компании, в состав которых входят дочерние предприятия, испытывают сложности в управлении данными, особенно при передаче документов между организациями с разными требованиями к безопасности. SCE помогает поддерживать контроль над всей информацией, не нарушая автономности каждой структуры, и управлять процессами из центра.

В рамках одной инсталляции создаются отдельные сегменты под каждую организацию и настраиваются правила обмена данными. Например, между организацией А и Б можно предавать общедоступные файлы. При этом А и В разрешено обмениваться документами с метками безопасности «конфиденциальная информация». У каждой структуры есть офицеры ИБ, которые контролируют и верифицируют действия только своих пользователей. В случае подозрительных действий файлы автоматически помещаются в карантин, и офицеры проводят проверку.

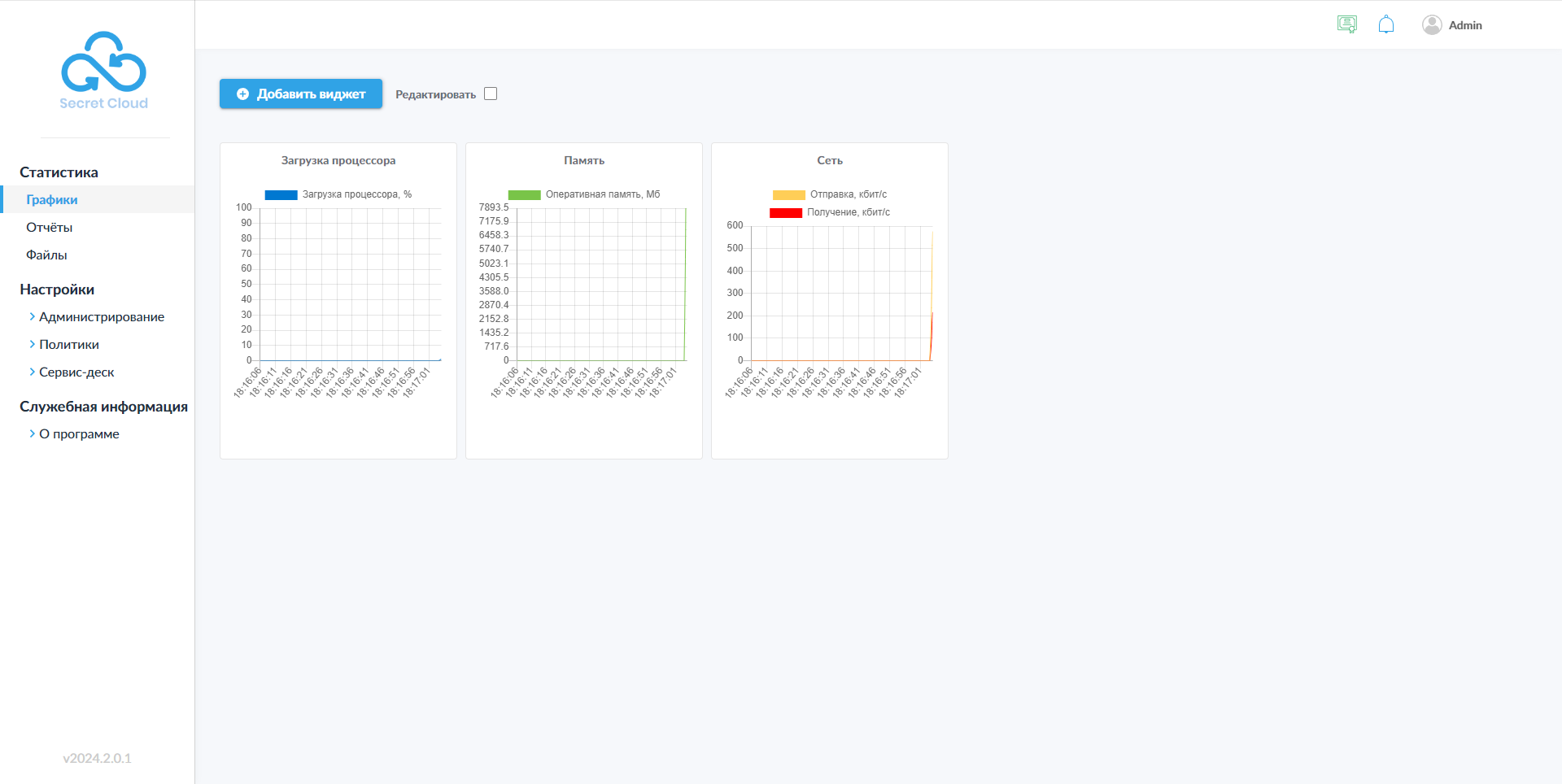

Главная страница администратора после авторизации

Если вам нужно организовать безопасное хранение данных, наладить совместную работу над документами или упростить взаимодействие с контрагентами, записывайтесь на консультацию к специалисту ГК Softline. Наш эксперт Денис Скнарь подскажет, какие конфигурации SCE выбрать, чтобы решить именно ваши задачи быстро, эффективно и с минимальными затратами. Решение универсально для всех отраслей — от промышленности до финансового сектора.

Подпишитесь на нашу рассылку последних новостей и событий

Подписаться

.jpg)

.jpg)

.jpg)

.jpg)